Давненько я здесь не писал, но про сайт я не забыл. Периодически сам им пользуюсь, чтобы освежить некоторые прописные истины. Тема сегодняшней статьи достаточно проста, но некоторые могут не догадываться, что это может работать. Я хочу рассказать про GRE туннель через NAT.

Была поставлена задача, оперативно развернуть сеть на чужом сайте для демонстрации оборудования. Для успешной демонстрации необходимо, чтобы размещаемое оборудование имело связь с удаленными серверами в нашей лаборатории. За оперативность мы конечно же поплатимся безопасностью, но для временного решения данная модель подойдет в самый раз.

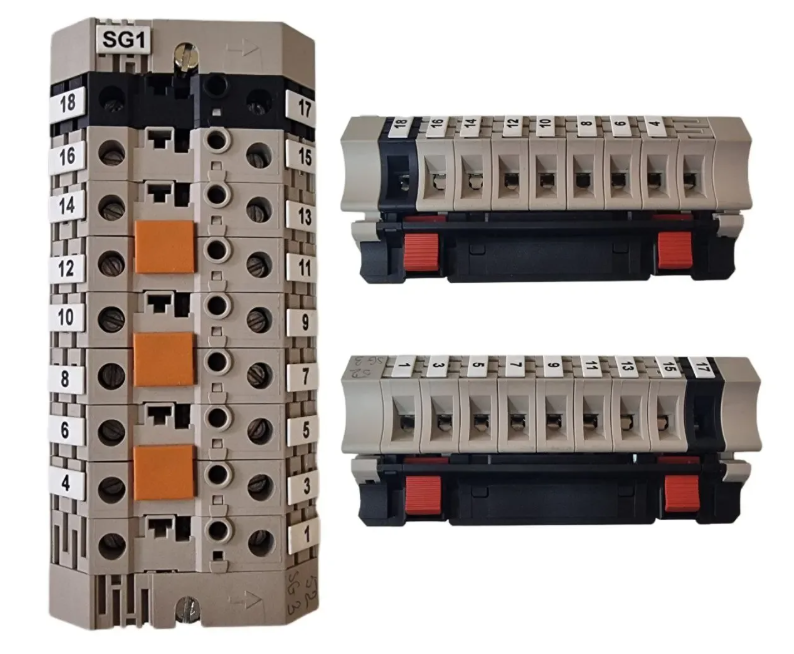

Схема такая:

R1 стоит на чужой территории, когда R2 стоит на границе лаборатории. Для предварительной отработки решения я притащил R1 к себе домой, чтобы сымитировать удаленное подключение через мой старенький Zyxel.

Настройки R1:

interface tunnel 1 ip address 10.10.11.1 255.255.255.252 tunnel source vlan 1 tunnel destination 77.77.77.77 ip route 0.0.0.0 0.0.0.0 192.168.1.254 ip route (сеть лаборатории) (маска) 10.10.11.2

Настройки R2:

interface tunnel 1 ip address 10.10.11.2 255.255.255.252 tunnel source 77.77.77.77 tunnel destination 99.99.99.99 ip route 0.0.0.0 0.0.0.0 Fa4 ip route 192.168.1.0 255.255.255.0 10.10.11.1

Чтобы GRE через NAT заработал необходимо инициировать трафик со стороны R1. Это требуется для того, чтобы открылся порт в маршрутизаторе с NAT. После чего можно проверить соединение пропустив через него несколько ICMP пакетов (пинг).